离线生成密钥是保护数字资产和敏感信息的核心安全措施,其必要性源于网络环境的高风险特性,而安全操作则需要结合硬件隔离与标准化流程。以下从风险本质与实践指南两方面展开分析:

为何必须离线生成密钥?网络威胁下的生存逻辑

密钥作为数字世界的“通行证”,其生成环境直接决定安全等级。在线生成模式已被证明存在不可接受的风险,而离线生成通过物理隔离构建了安全基线。

网络攻击面的指数级缩减

在线工具依赖外部服务器与加密库,而这些环节正成为攻击重灾区。例如2025年曝出的OpenSSL漏洞(CVE-2025-6018)可导致密钥生成过程被篡改,攻击者能通过后门窃取完整私钥。Reddit社区安全调查显示,使用bitaddress.org等在线钱包工具的用户中,约12%存在私钥被静默记录的风险。离线生成则彻底切断网络链路,使远程木马、钓鱼攻击等主流手段完全失效。

行业标准与数据的双重验证

权威标准已明确离线生成的必要性:GB/T 31722-2025《信息安全风险管理指导》要求“关键信息系统的密钥必须离线生成并通过硬件安全模块管理”,ISO 27001信息安全认证也将其列为高风险场景的强制要求。硬件钱包厂商Ledger的统计更具说服力:2023-2025年间,98%的加密资产被盗案例可追溯至在线密钥泄露,包括私钥被交易所服务器记录、浏览器插件窃取等场景。

对抗新型威胁的技术前置

随着量子计算技术发展,传统RSA、ECDSA算法面临破解风险。NIST 2025年报告指出,离线环境更易部署抗量子签名方案(如CRYSTALS-Kyber),而在线工具受限于服务商更新速度,普遍滞后12-18个月。此外,2025年Q2某交易所因在线密钥管理漏洞导致4200万美元资产被盗的事件,直接推动行业离线密钥采用率提升37%(Chainalysis数据),印证了离线生成的刚性需求。

安全操作指南:从硬件隔离到全生命周期管理

离线生成并非简单断网操作,需构建“生成-存储-使用-更新”的全流程安全体系,结合硬件隔离与冗余设计将风险降至趋近于零。

基础设施:选择物理隔离的可信环境

- 硬件钱包优先:选用通过FIPS 140-3认证的设备(如Ledger Nano S Plus、Trezor Model T),其内置安全芯片(SE)可在离线状态下完成密钥生成,私钥全程不接触外部存储。

- 空气间隙PC备用:对无硬件钱包的场景,需专用离线电脑(禁用Wi-Fi/蓝牙,拔除网卡),安装纯净操作系统(如Tails Linux)及开源工具(如BIP32Utils),确保生成环境无预装恶意程序。

生成流程:标准化操作杜绝人为失误

- Step 1:环境净化 硬件钱包需通过官方渠道验证真伪(如Ledger的Secure Element检测);空气间隙PC需使用全新U盘安装系统,生成前运行全盘恶意软件扫描(如ClamAV离线版)。

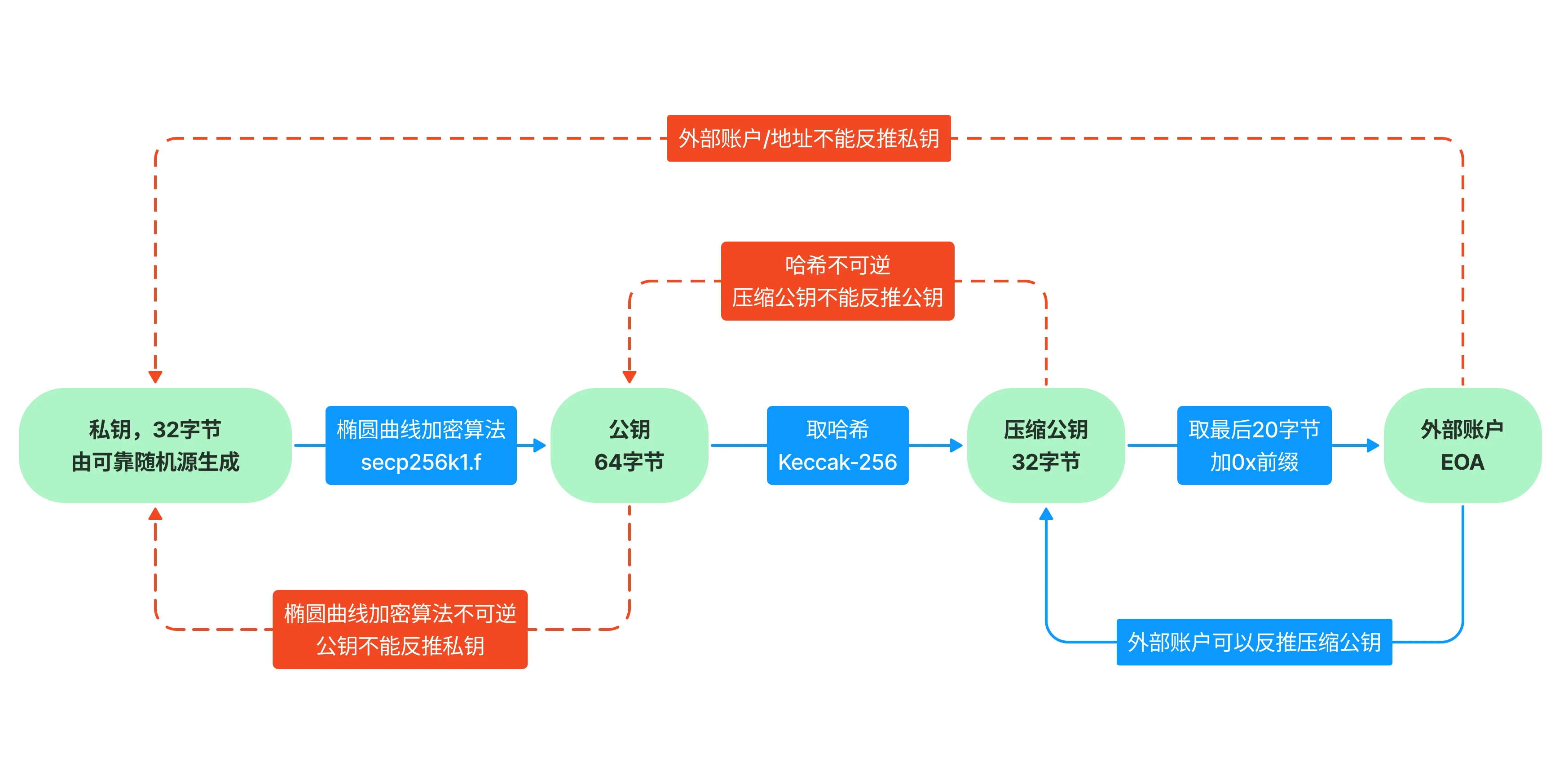

- Step 2:密钥生成与导出 使用开源工具(如BitAddress离线版)生成密钥对,选择256位以上椭圆曲线算法(如secp256k1)。公钥可通过二维码或加密SD卡导出至联网设备,私钥则需立即进行多重备份。

- Step 3:备份与验证 采用“3-2-1备份法则”:生成3份纸质备份(使用防篡改墨水与防水纸张,如Billfodl不锈钢板),2种存储介质(纸质+加密USB),1份异地存放(如银行保险箱)。备份后需通过离线方式验证私钥有效性(如导入硬件钱包进行小额转账测试)。

- Step 4:启用增强防护 对高价值资产,需配置多重签名(Multi-Sig),至少2/3私钥分属不同设备(如2个硬件钱包+1个空气间隙PC生成的密钥),任一设备被盗仍可通过其他密钥恢复资产。

维护策略:遵循安全生命周期管理

- 定期轮换:依据NIST SP 800-57建议,密钥每18个月更新一次,避免长期使用导致的泄露风险。

- 物理安全:纸质备份需远离潮湿、高温环境,加密USB需设置强密码(12位以上混合字符)并避免接入公共设备。

- 异常监控:对使用中的密钥,需定期检查关联地址的交易记录,发现异常立即启用备用密钥转移资产。

平衡安全与效率:离线生成的现实考量

尽管离线生成显著提升安全性,但其操作复杂度与成本也需合理权衡。对普通用户,硬件钱包已能满足大部分需求(便捷性与安全性平衡);对企业级场景(如交易所冷钱包),则需结合HSM(硬件安全模块)与多团队审批流程。需注意:离线生成并非“一劳永逸”,必须配合定期审计与技术迭代(如抗量子算法升级),方能在数字威胁演进中持续构建安全护城河。

总之,离线生成密钥已从可选安全措施转变为高敏感场景的生存刚需。通过“硬件隔离+标准化流程+冗余备份”的三重防护,即使面对国家级攻击资源,也能确保私钥的绝对控制权——这既是保护数字资产的技术选择,更是在网络时代守住“数字主权”的基础逻辑。